Malware Polifórmico

Uma Ameaça em Constante Evolução

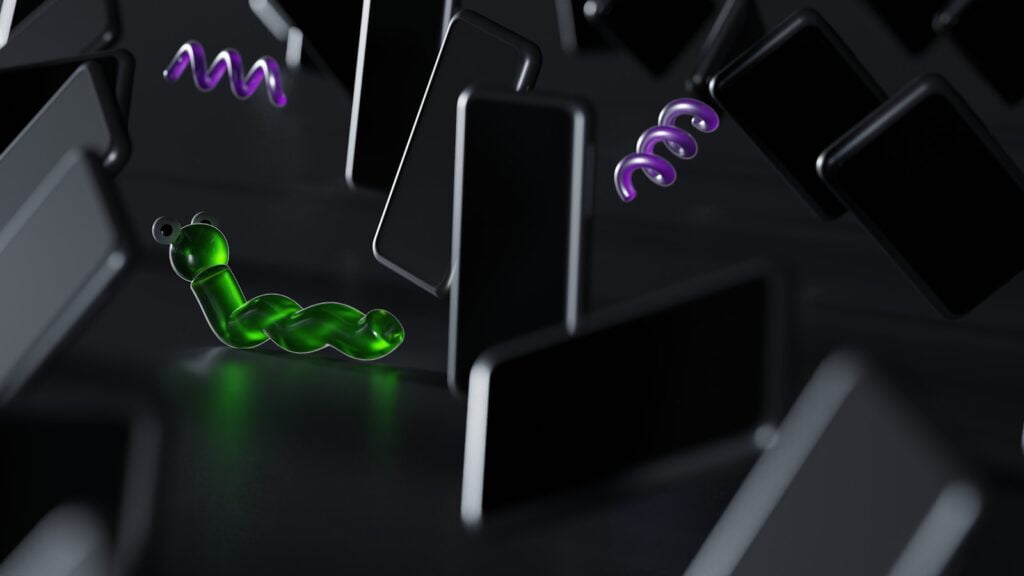

No mundo da cibersegurança, uma das ameaças mais insidiosas e desafiadoras é o malware polifôrmico. Esses programas maliciosos são conhecidos por sua capacidade de alterar sua própria codificação, tornando-se extremamente difíceis de detectar e erradicar. Este artigo explora o conceito de malware polifôrmico, como ele funciona, e fornece orientações sobre como indivíduos e organizações podem se proteger contra essas ameaças avançadas.

O Que é?

Malware polifôrmico refere-se a qualquer tipo de software malicioso que pode mudar sua própria aparência – ou código – para evitar a detecção por programas antivírus. Ao contrário do malware estático, que mantém sua estrutura inalterada, o malware polifôrmico se modifica cada vez que é executado, sem alterar sua funcionalidade básica. Isso significa que ele pode se espalhar por redes e infectar dispositivos enquanto permanece oculto dos métodos de detecção tradicionais.

Como Funciona ?

O malware polifôrmico é uma ameaça cibernética sofisticada que emprega métodos avançados, como criptografia e algoritmos de mutação, para modificar seu código-fonte de maneira contínua. Esta abordagem garante que cada cópia ou instância do malware apresente uma assinatura única, dificultando sua detecção por programas antivírus tradicionais. Apesar dessas variações na aparência, todas as instâncias mantêm a capacidade de executar as mesmas funções maliciosas. A chave para essa capacidade de transformação reside em um componente especializado conhecido como “motor de polimorfismo”. Esse motor é responsável por gerar automaticamente novas variantes do código malicioso para cada nova infecção, permitindo que o malware se espalhe de maneira mais eficaz e permaneça um passo à frente das medidas de segurança..

Implicações de Segurança

A natureza mutável do malware polifôrmico apresenta desafios significativos para os profissionais de segurança cibernética. As ferramentas de segurança convencionais, que muitas vezes dependem de assinaturas digitais para identificar malware, lutam para acompanhar o ritmo das mutações. Isso pode resultar em uma janela de vulnerabilidade durante a qual o malware pode se espalhar e causar danos sem ser detectado.

Estratégias de Detecção e Proteção

Embora o malware polifôrmico seja desafiador, não é invencível. As estratégias modernas de detecção incluem:

- Análise Comportamental: Em vez de procurar por assinaturas específicas, essa técnica monitora o comportamento dos programas, identificando atividades suspeitas que podem indicar a presença de malware, independentemente de sua aparência.

- Sandboxing: Executar programas em um ambiente isolado (“sandbox”) para observar seu comportamento antes de permitir sua execução em uma rede ou sistema principal.

- Atualizações Constantes de Segurança: Manter todos os sistemas e software atualizados com as últimas patches de segurança para corrigir vulnerabilidades que o malware poderia explorar.

- Educação em Segurança Cibernética: Treinar usuários para reconhecer tentativas de phishing e outras técnicas usadas para distribuir malware.

Conclusão

O malware polifôrmico é uma ameaça cibernética avançada e persistente, destacando-se por sua habilidade em alterar-se para evitar a detecção. Frente a essa ameaça sofisticada, a segurança cibernética necessita de estratégias igualmente avançadas e flexíveis. A implementação de análise comportamental avançada, o uso de técnicas de isolamento em ambientes de sandboxing, a promoção de programas de educação continuada para usuários e a prática de manter todos os sistemas rigorosamente atualizados são medidas essenciais. Essas abordagens ajudam a construir um ecossistema de defesa robusto, capaz de adaptar-se e responder eficazmente à natureza dinâmica e em constante evolução do malware polifôrmico, protegendo indivíduos e organizações contra suas tentativas de infiltração e danos.

Referência

Aqui estão as referências para incluir no final do seu artigo sobre malware polifórmico:

- SentinelOne. “What is Polymorphic Malware?” Disponível em: https://www.sentinelone.com/blog/what-is-polymorphic-malware/

- Digital Guardian. “What is Polymorphic Malware? A Definition and Best Practices for Defending Against Polymorphic Malware.” Disponível em: https://www.digitalguardian.com/blog/what-polymorphic-malware-definition-and-best-practices-defending-against-polymorphic-malware

- Dz Techs. “O que é malware polimórfico e mutante?” Disponível em: https://www.dz-techs.com/br/what-is-polymorphic-and-metamorphic-malware

0 comentários